Primeros pasos con Atlassian Guard

Usa esta detallada guía para configurar tu versión de prueba de Atlassian Guard

Introducción

En esta guía de configuración te explicaremos los pasos que debes seguir para configurar tu versión de prueba de Atlassian Guard. Se describen los pasos según nuestras prácticas recomendadas, pero puede que algunos controles no sean necesarios para los requisitos específicos de tu organización.

Inicio

Empieza a proteger tu empresa con estos tres pasos para ganar visibilidad de tu organización y gestionar de forma eficaz el acceso de tus usuarios.

Antes de empezar

Atlassian Guard está implementado en todos los productos de Atlassian Cloud. Antes de verificar tu dominio y crear una organización, asegúrate de que las partes interesadas, los administradores y los equipos que utilizan los productos de Atlassian Cloud están informados.

1. Confirma o verifica tu dominio: al verificar tu(s) dominio(s), se demuestra que eres el propietario, lo que te permite asumir el control de tus cuentas. Confirma o crea tu organización en admin.atlassian.com.

2. Reclama tus cuentas: optimiza la gestión de tus usuarios con cuentas gestionadas. Reclamar cuentas te permite gestionar los usuarios de forma más eficaz y aplicar los ajustes de seguridad de forma automática y a escala.

3. Comienza tu versión de prueba de 30 días para configurar las funciones de Atlassian Guard.

Verificación de la organización y el dominio

¿Qué es una organización de Atlassian?

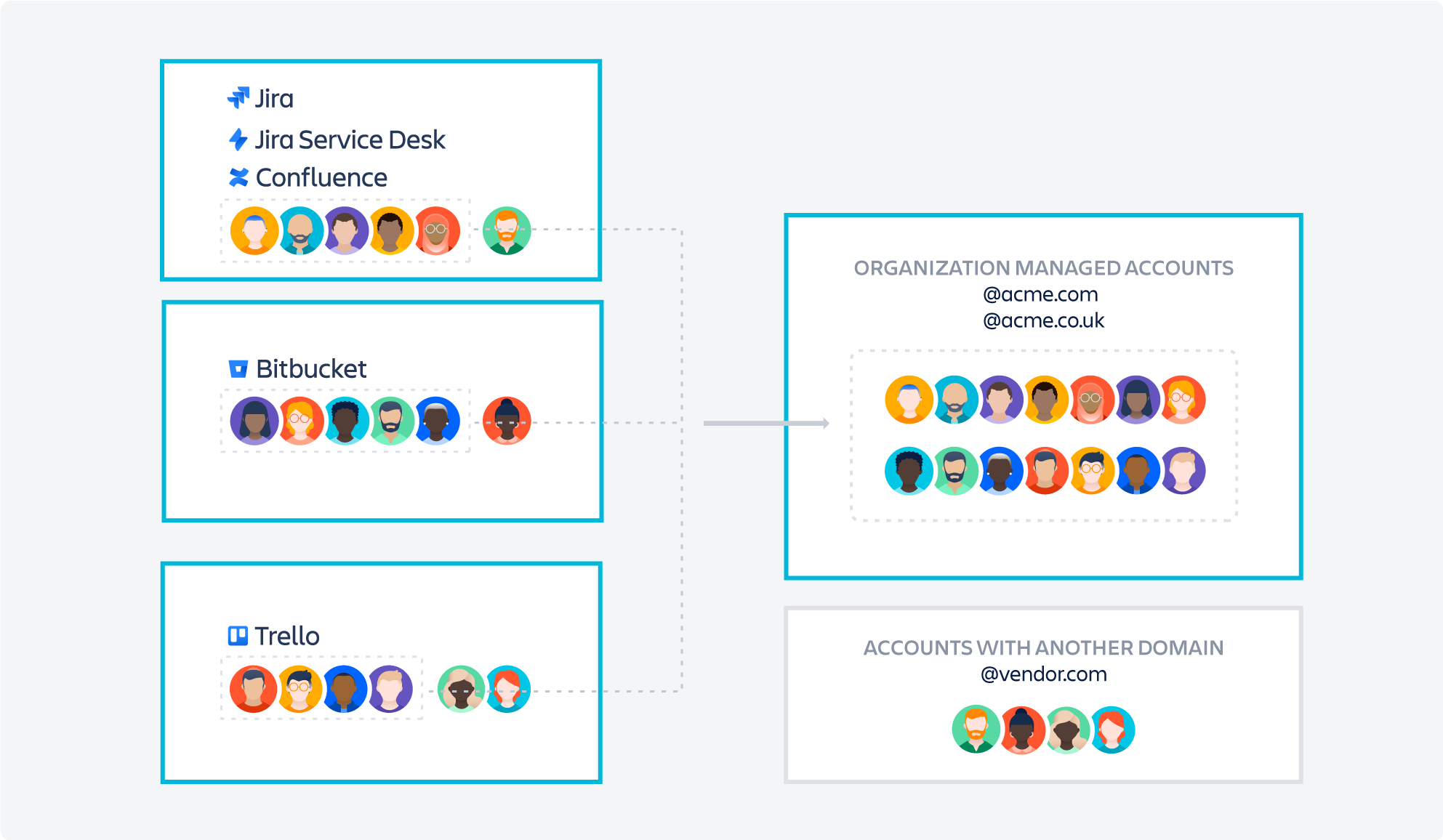

Una organización es una capa de gestión que ofrece a los administradores la posibilidad de ver y aplicar controles en todas las cuentas de Atlassian que usen una dirección de correo electrónico perteneciente a su empresa. Se sitúa en lo más alto de la jerarquía de Atlassian Cloud de una empresa, donde se gestionan de forma centralizada todos los usuarios y el contenido. En la organización figuran todos los sitios y productos de Atlassian, lo que brinda una visión completa del panorama de Atlassian Cloud de la empresa. Puedes acceder a tu organización en admin.atlassian.com.

¿Qué es la verificación de dominios?

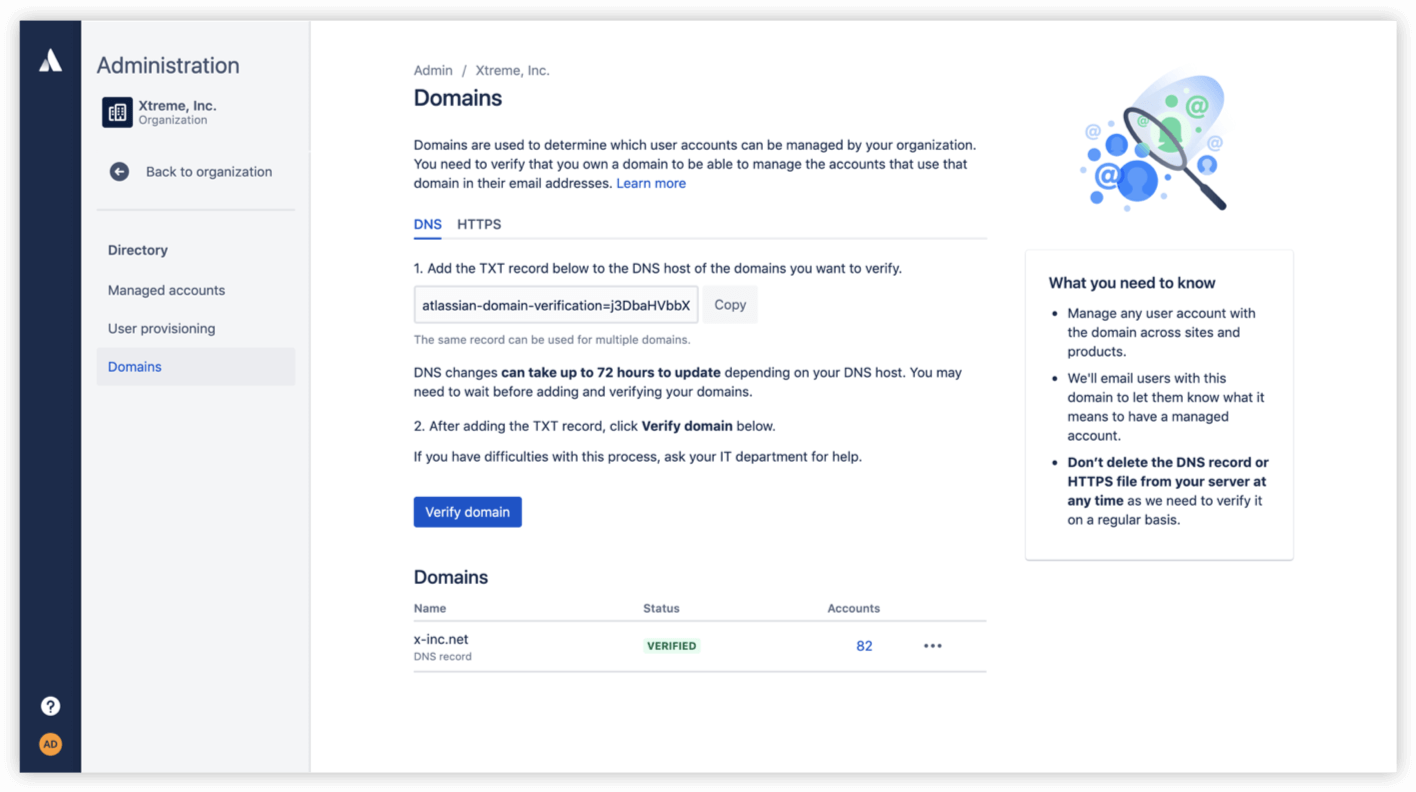

La verificación de dominios es el proceso por el que el administrador de una organización puede comenzar a gestionar de forma centralizada todas las cuentas de Atlassian que utilicen el dominio de la empresa. Los administradores que pueden editar la configuración de DNS o HTTPS del dominio pueden verificar el dominio de su empresa con Atlassian Guard.

¿Cómo funciona la verificación de dominios?

Imagina que tu empresa se llama Acme Inc. y es propietaria de los dominios «acme.com» y «acme.co.uk».

Una vez que hayas configurado tu organización, puedes verificar la propiedad de esos dominios desde la página Directorio > Dominios en la vista de la organización. Puedes subir un archivo HTML a la carpeta raíz del sitio web de tu dominio o copiar un registro TXT a tu sistema de nombres de dominio (DNS).

Después de realizar uno de estos pasos, puedes hacer clic en Verificar. Los usuarios de Atlassian Cloud que hayan configurado sus cuentas con el correo electrónico de esos dominios, como jack@acme.com y jill@acme.co.uk, se gestionarán a partir de ahora como parte de tu organización.

Cuando verificas tu dominio, puedes empezar a gestionar las cuentas de Atlassian de los sitios y productos que actualmente no gestionas. Por ejemplo, puede que haya otros equipos o empleados dentro de la empresa que se hayan registrado en productos de Atlassian Cloud y no estuvieran previamente dentro de tu competencia. Antes de que verifiques tu dominio, te recomendamos que informes a otros administradores de sitios o equipos de la empresa de que utilicen los productos de Atlassian Cloud para que estén al tanto de los próximos cambios.

Una vez que el administrador de una organización verifique su dominio, los usuarios de Atlassian con direcciones de correo electrónico pertenecientes a ese dominio verán un mensaje en la configuración de su perfil indicando que la organización es la que ahora gestiona su cuenta.

Puedes ir a la página de cuentas gestionadas de tu organización y editar los detalles del usuario de cuentas individuales. Si quieres aplicar políticas de seguridad y suscribirte a Atlassian Guard, tus usuarios con cuentas gestionadas estarán sujetos a cualquier política que establezcas.

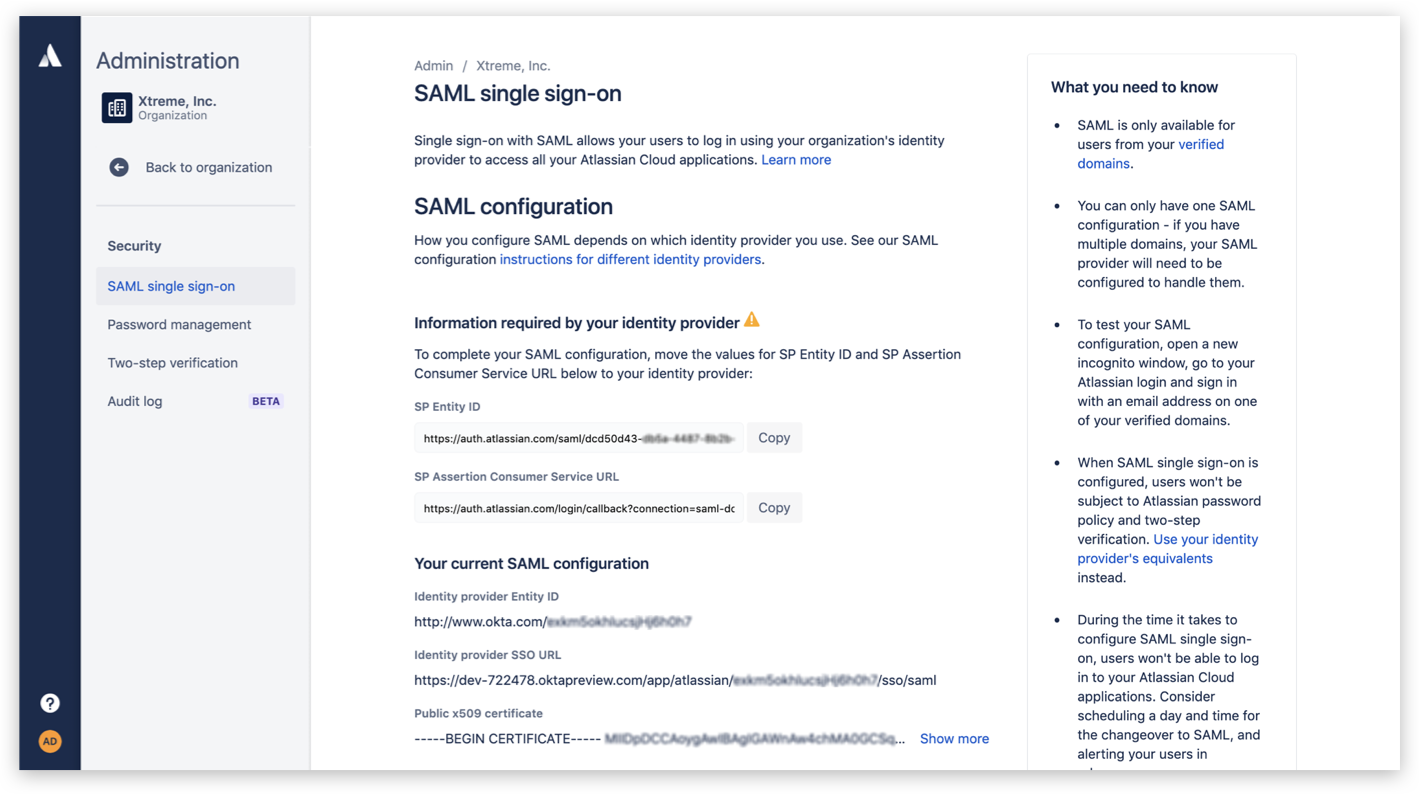

Inicio de sesión único SAML

¿Qué es el inicio de sesión único de SAML?

El inicio de sesión único de SAML (SSO) permite a los usuarios autenticarse en los productos de Atlassian Cloud a través del proveedor de identidades existente de la empresa. Esto implica que pueden acceder a diferentes herramientas con el mismo conjunto de credenciales, haciendo uso de un método de autenticación más seguro que solo un nombre de usuario y una contraseña.

¿Por qué utilizar el inicio de sesión único de SAML?

El inicio de sesión único de SAML ofrece a los empleados y clientes un proceso más sencillo para acceder a las herramientas que utilizan y permite a los administradores aplicar de forma obligatoria y a gran escala controles de seguridad relacionados con la identidad, lo que simplifica enormemente la tarea de proteger a grandes grupos de usuarios.

Funcionamiento

Atlassian Guard se integra con el proveedor de identidades de tu empresa para ofrecer a los empleados y clientes un proceso de autenticación sencillo y fluido que permita acceder a los productos de Atlassian Cloud.

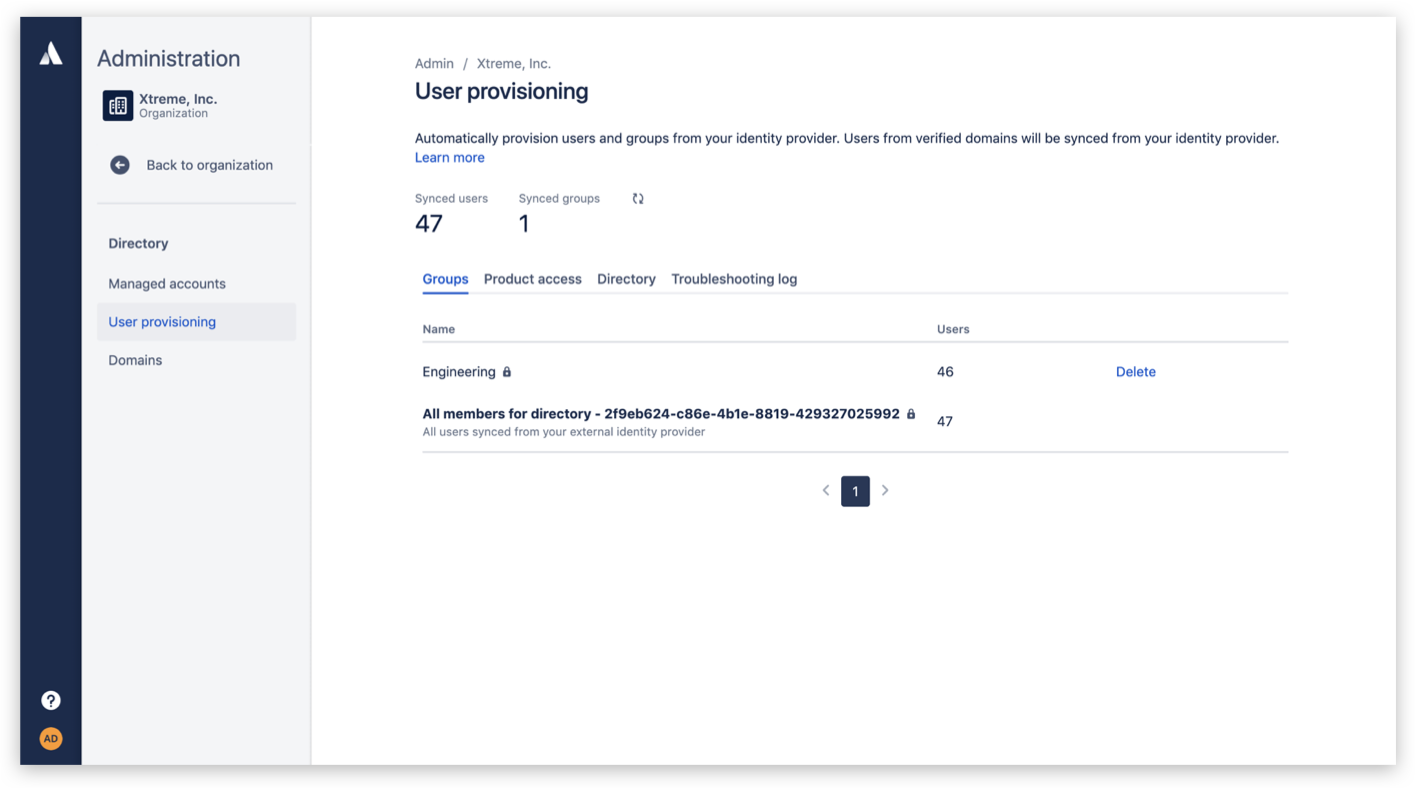

Aprovisionamiento de usuarios automatizado (SCIM)

¿Qué son el aprovisionamiento y el desaprovisionamiento de usuarios?

Con el aprovisionamiento y desaprovisionamiento de usuarios, las reglas establecidas en el directorio externo definirán el acceso a los productos de Atlassian Cloud. La incorporación y gestión de salida de empleados tiene lugar de forma automática cuando estos se añaden al directorio externo o se eliminan de él. Este directorio de usuarios lo suele ofrecer como servicio un proveedor de software conocido como "proveedor de identidades". Atlassian Guard permite a los clientes integrar sus productos de Atlassian Cloud con un proveedor de identidades.

¿Por qué implementar el aprovisionamiento y el desaprovisionamiento de usuarios?

El aprovisionamiento de usuarios reduce el trabajo manual que supone dar acceso a los empleados a la aplicación cuando se unen a la empresa o se pasan a un equipo nuevo. Además, el desaprovisionamiento automatizado disminuye el riesgo de filtraciones de información al quitar el acceso a quienes se marchan de la empresa. Y, dado que las cuentas de usuario se eliminan automáticamente cuando alguien deja la empresa o un grupo, los gastos se controlan de forma más rigurosa.

Funcionamiento

Atlassian Guard integra tu directorio de usuarios con tus productos de Atlassian Cloud y sincroniza automáticamente las actualizaciones que haces en tu proveedor de identidades con los usuarios de tu organización de Atlassian.

Cuando un empleado nuevo se une a la empresa, quizás al equipo de ingeniería, el administrador de TI suele tener que darle acceso a al menos 10 aplicaciones diferentes típicas del trabajo de ingeniero. Con el aprovisionamiento de usuarios, el administrador tan solo tiene que añadir al empleado al grupo de ingeniería una vez y se le asignarán automáticamente todas las aplicaciones que necesite dicho usuario. Si el ingeniero deja la empresa, el administrador solo ha de hacer un cambio en su directorio de usuarios para que se le revoque el acceso.

Si un empleado cambia de equipo, por ejemplo, del de ingeniería al de productos, puede que necesite acceso a un conjunto de herramientas algo diferente. Lo único que tiene que hacer el administrador es un cambio en la configuración de grupos de su directorio de usuarios para que se le revoque el acceso a las herramientas que ya no necesita y se le conceda a las nuevas.

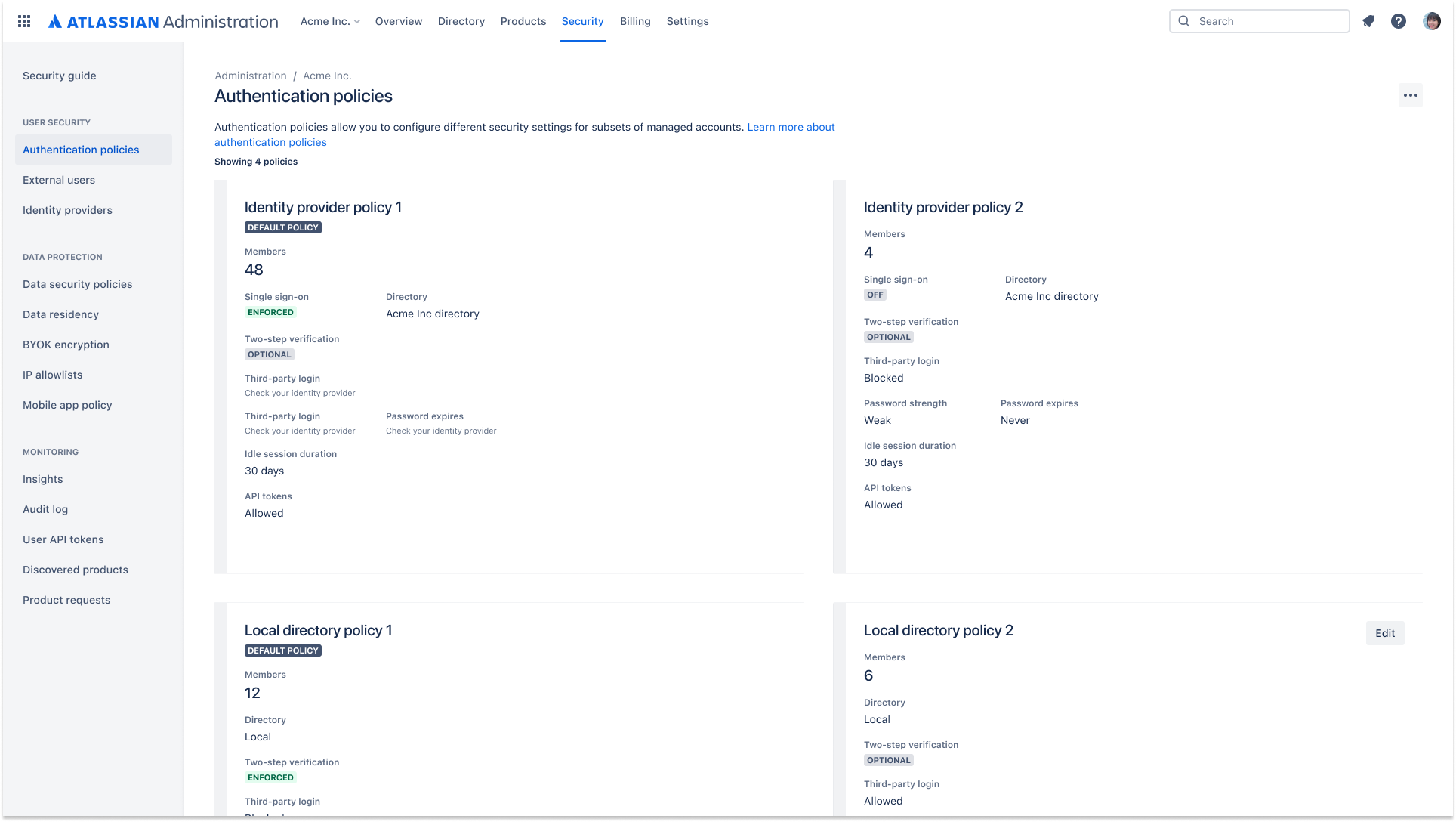

Definición de varias políticas de autenticación

¿Qué son las políticas de autenticación?

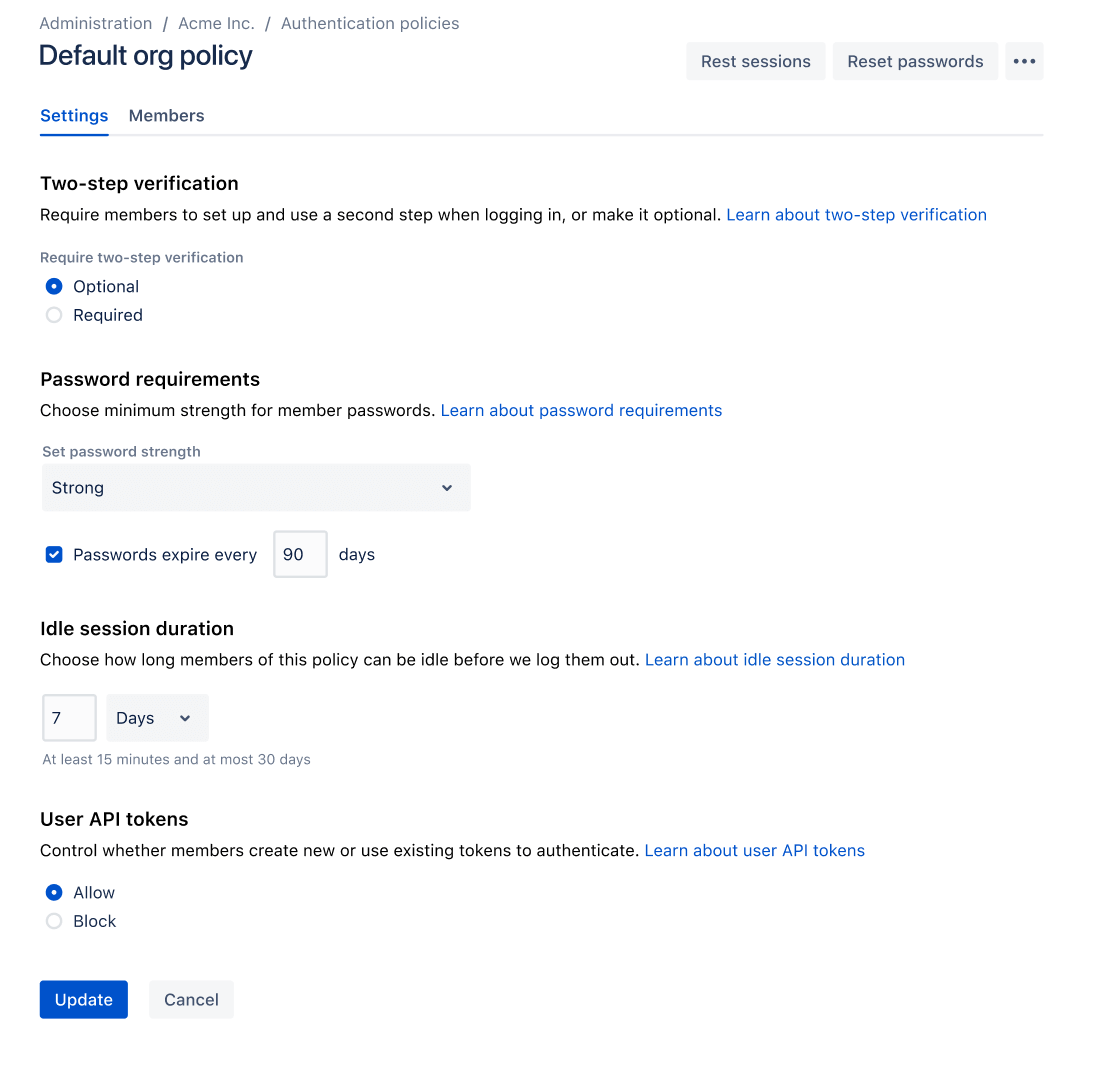

Los administradores pueden establecer políticas de autenticación con las cuentas gestionadas y aplicar los ajustes de autenticación a los miembros.

Los ajustes de autenticación que se pueden configurar mediante políticas son los siguientes:

- Inicio de sesión único (SSO)

- Verificación obligatoria en dos pasos

- Políticas de contraseñas (seguridad y caducidad de contraseñas)

- Duración de la sesión

¿Para qué aplicar varias políticas de autenticación?

Hay muchas razones para tener varias políticas de autenticación en una organización, y estas son las principales:

- Designar políticas para subconjuntos específicos de usuarios.

- Probar la funcionalidad de los ajustes de autenticación.

Funcionamiento

Los administradores tienen la flexibilidad de definir varias políticas de autenticación y aplicarlas a diferentes subconjuntos de usuarios de la organización para garantizar que cada conjunto de usuarios tenga el nivel de seguridad adecuado.

Se puede definir una política de autenticación por separado para probar una configuración de SAML habilitando el inicio de sesión único para un grupo pequeño de prueba antes de aplicarlo a toda la organización.

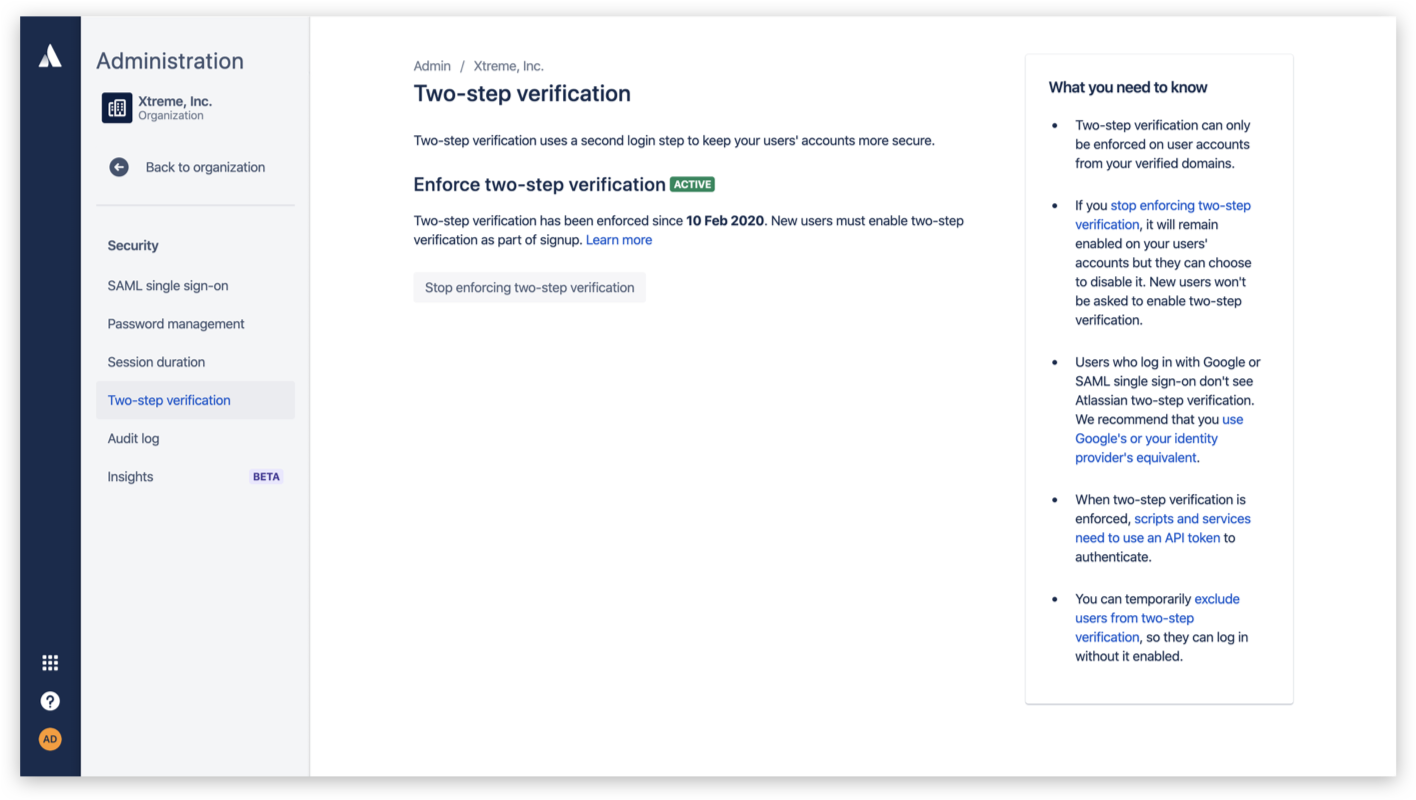

Verificación obligatoria en dos pasos

¿Qué es la verificación obligatoria en dos pasos?

La verificación obligatoria en dos pasos es una política de seguridad que requiere que los usuarios de una organización activen la verificación en dos pasos para iniciar sesión y acceder a los productos de Atlassian Cloud.

¿Por qué utilizar la verificación obligatoria en dos pasos?

La verificación obligatoria en dos pasos mantiene las cuentas protegidas si la contraseña de estas se pone en peligro, lo que mejora la seguridad de la información a la que acceden estas cuentas.

Funcionamiento

Si alguien ya tiene una cuenta de Atlassian cuando se aplica la verificación obligatoria en dos pasos, se cerrará la sesión de su cuenta y se le solicitará que configure un método de verificación secundario la próxima vez que inicie sesión. Si alguien configura una cuenta de Atlassian por primera vez, se le requerirá que configure un método de verificación secundario como parte del flujo de incorporación.

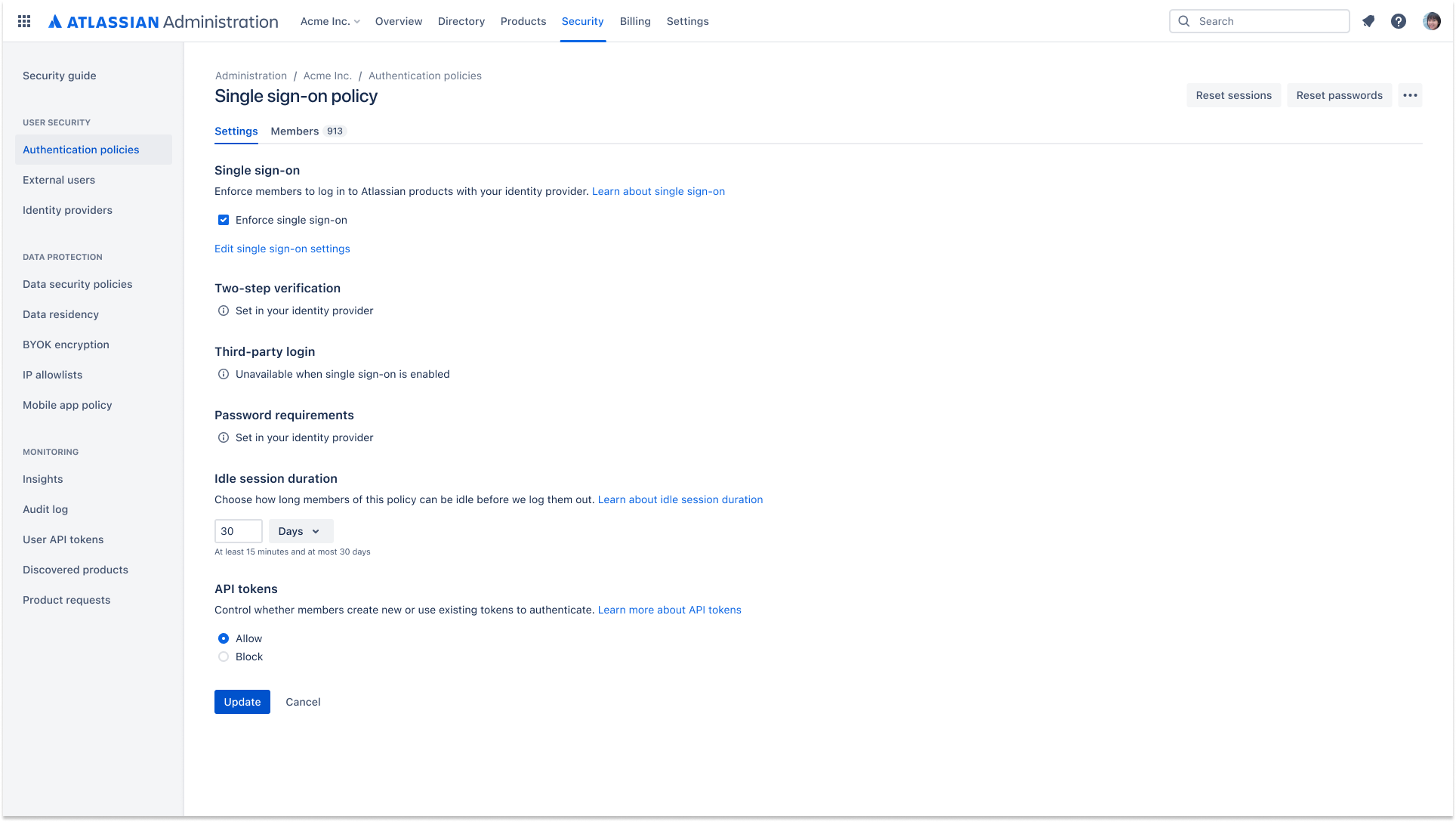

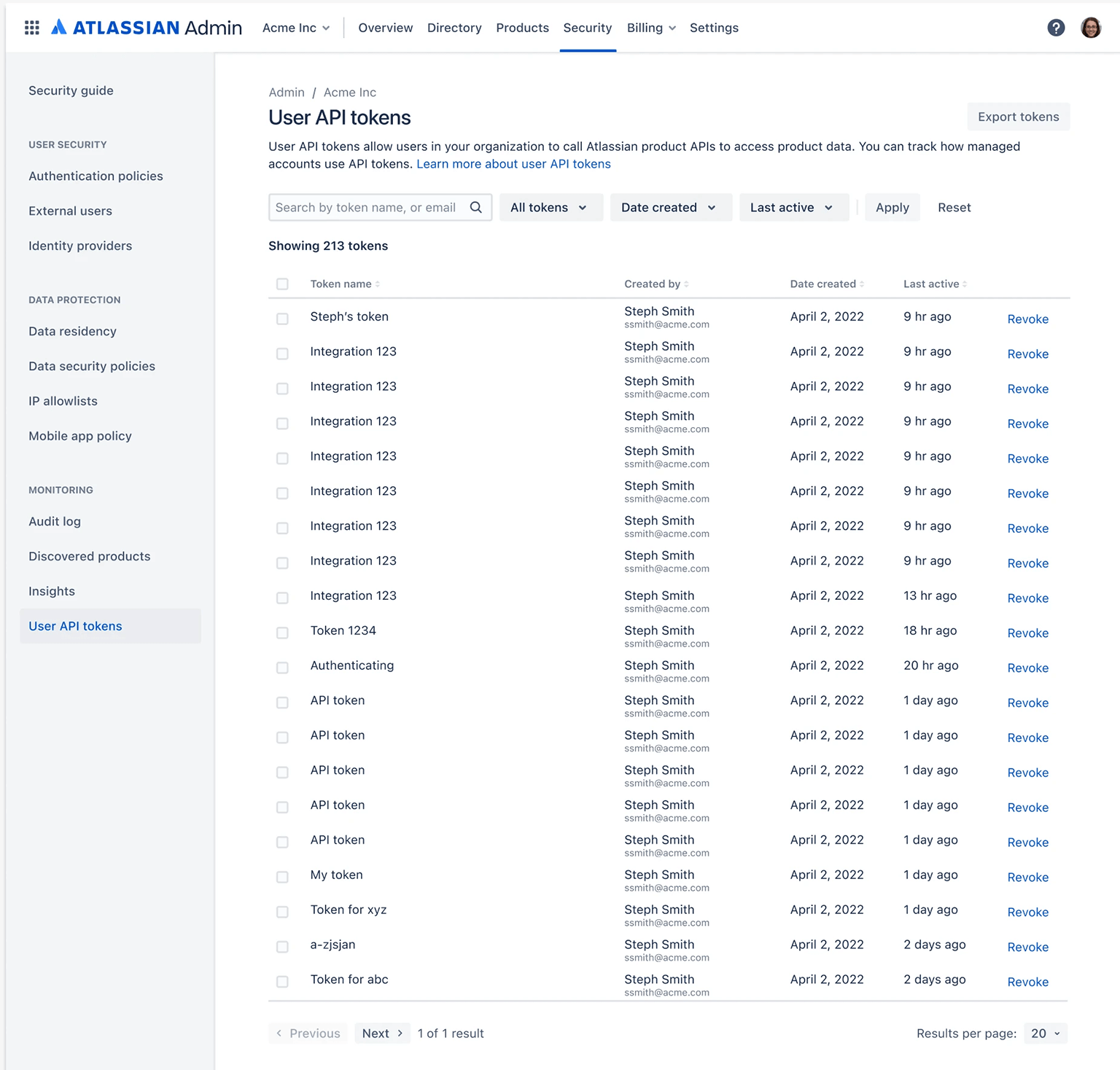

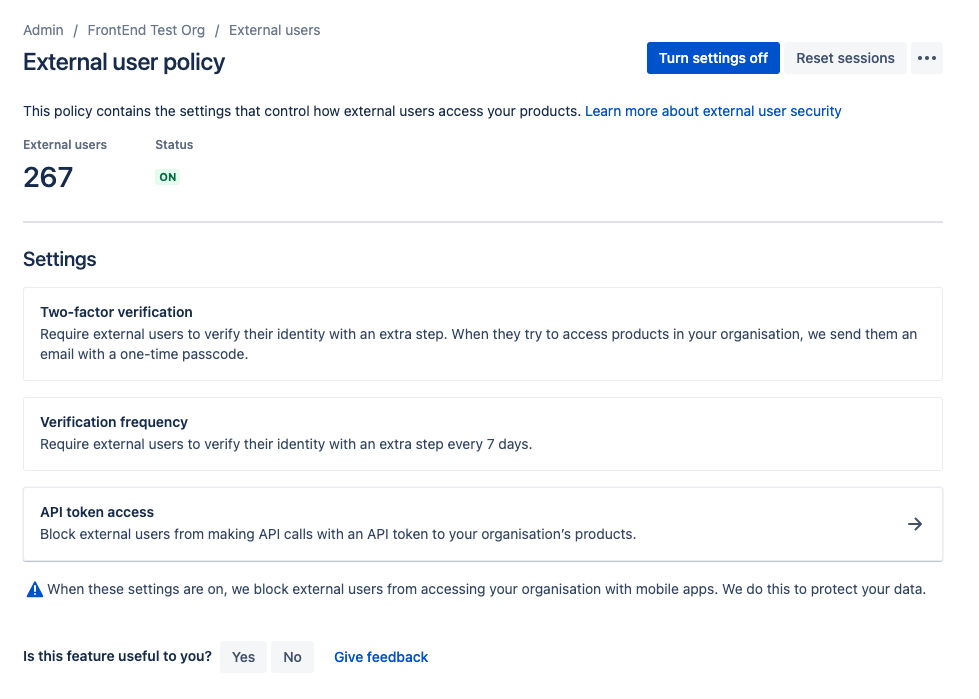

Controles del token de API

¿Qué son los controles de token de API?

Los tokens de API permiten a un usuario autenticarse con las aplicaciones en la nube para recuperar los datos de la instancia a través de las API de REST. Los controles de los tokens, por su parte, permiten a los administradores ver y revocar el uso de los tokens de API por parte de los usuarios gestionados y externos.

¿Por qué utilizar los controles de token de API?

Los controles de los tokens de API de usuario proporcionan a los administradores una mayor visibilidad y control sobre el ciclo de vida de los tokens de API de usuario, lo que mejora el nivel de seguridad de su organización. Esto incluye lo siguiente:

- Mayor control sobre qué usuarios pueden acceder a los datos mediante un token de API.

- Mayor visibilidad sobre qué usuarios crean y revocan tokens de API, lo que les permite identificar y abordar las amenazas de seguridad derivadas de agentes malintencionados.

Descubre cómo los usuarios pueden crear y utilizar un token de API en Atlassian.

Funcionamiento

Los administradores pueden controlar si los usuarios gestionados pueden crear nuevos tokens de API de usuario o utilizar los tokens existentes accediendo a la configuración de tokens de API en las políticas de autenticación.

Los administradores también pueden ver todos los tokens de API de usuario activos asociados a las cuentas gestionadas de su organización en la Administración de Atlassian. Esto les facilita la navegación a los detalles de la cuenta de un usuario específico en las cuentas gestionadas si desean revocar el acceso.

Controla si los usuarios pueden autenticarse con un token de API de usuario

Consulta todos los tokens de API de usuario activos para las cuentas gestionadas

Permite o bloquea el acceso de usuarios externos a los tokens de API

Gestión de aplicaciones móviles (MAM)

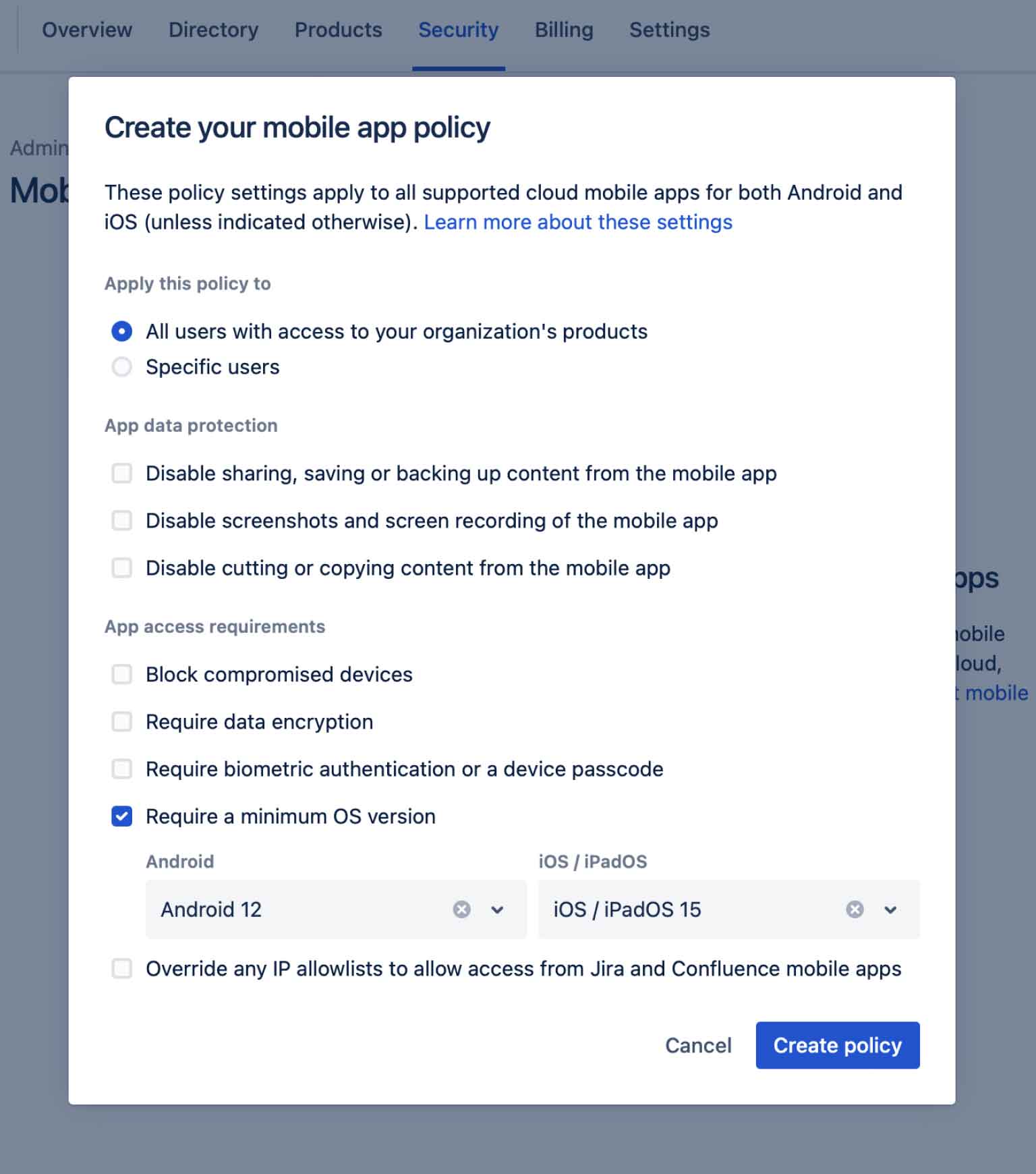

¿Qué es la política de aplicaciones móviles?

Consigue mayor flexibilidad en tu organización con la gestión de aplicaciones móviles (o MAM). La MAM te permite configurar los controles de seguridad para llevar tus propios dispositivos (BYOD) en las aplicaciones móviles de Jira Cloud, Confluence Cloud y Opsgenie.

¿Por qué usar una política de aplicaciones móviles?

Implantar una política de aplicaciones móviles ayuda a tu organización a permitir la colaboración y, al mismo tiempo, a establecer controles de forma proactiva para proteger a los usuarios y los datos. Cuando configures una política de telefonía móvil, los dispositivos de tus usuarios deberán cumplir tus requisitos de seguridad para poder acceder a las aplicaciones móviles conectadas a tu organización.

Funcionamiento

La política de MAM se puede aplicar a todos los usuarios o a un subconjunto específico de usuarios gestionados. La MAM está disponible tanto para usuarios gestionados como externos. Tu organización puede crear una capa de protección adicional con las funciones de MAM, incluidas:

- Deshabilitar las opciones de compartir, guardar o hacer copias de seguridad del contenido

- Deshabilitar las capturas de pantalla y la grabación de pantalla

- Deshabilitar las opciones de cortar o copiar contenido

- Dispositivos compuestos por bloques

- Exigir el cifrado de datos, la autenticación biométrica o un código de acceso del dispositivo

- Exigir una versión mínima de sistema operativo

- Anular cualquier lista de IP permitidas para permitir el acceso desde las aplicaciones móviles de Jira y Confluence

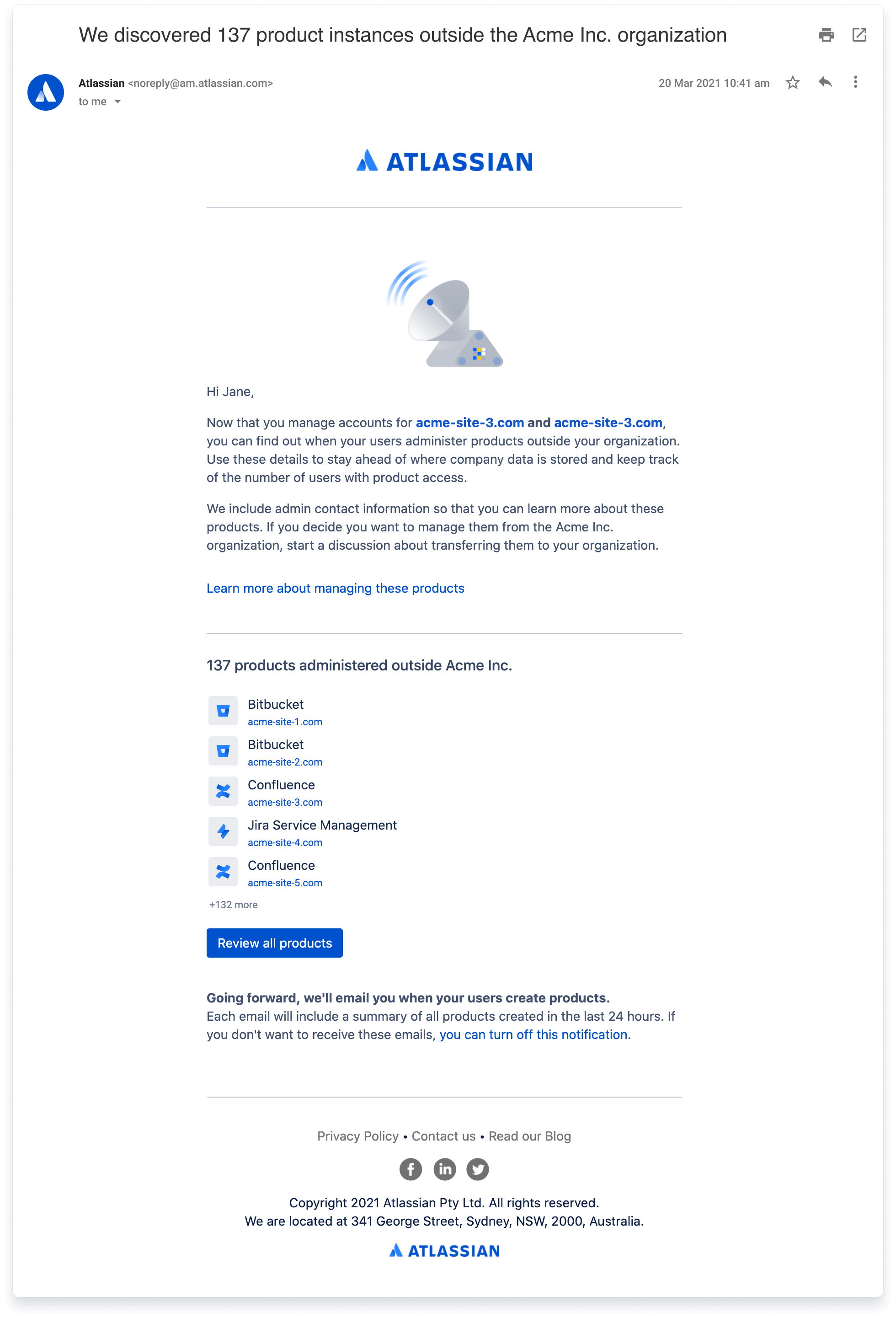

Descubrimiento de productos automático

¿Qué es el descubrimiento de productos automático?

Los administradores pueden detectar productos de Atlassian Cloud que han creado sus usuarios gestionados, ver quiénes son los administradores de esos productos y cuántos usuarios se han unido a ellos. De esta forma, ganan visibilidad de la shadow IT de su organización y pueden gestionarla.

¿Cuáles son las ventajas del descubrimiento de productos automático?

En la nube, los usuarios pueden crear fácilmente nuevos productos sin que el equipo de administración central de la organización esté al tanto o los apruebe. Algo así da vértigo a los administradores, ya que puede tener estas consecuencias:

- Pérdida de control de los costes

- Complejidad de las operaciones

- Problemas de seguridad y cumplimiento

Con el descubrimiento de productos automático, los administradores de la organización pueden tener una visibilidad integral de todos los productos de Atlassian Cloud que hayan creado los usuarios (la "shadow IT") y que estén dentro de su organización. También simplifica la gestión de estos productos de shadow IT, ya que conecta a los administradores de la organización con los usuarios que los administran. Este acceso a los propietarios de la shadow IT permite a los administradores de la organización hacer lo siguiente:

- Eliminar productos para evitar problemas de facturación y seguridad.

- Crear un producto aprobado por TI que satisfaga las necesidades de los usuarios.

- Aglutinar productos y datos en el producto oficial de la organización.

Funcionamiento

Atlassian enviará de forma proactiva un correo electrónico con el número de productos de shadow IT creados por los usuarios gestionados y qué productos son.

En «admin.atlassian.com», los administradores de la organización también pueden ver información adicional, como el propietario de cada producto, el número de usuarios que lo utilizan y la fecha en la que se creó.

Para iniciar la corrección de problemas, los administradores de la organización pueden hacer clic en los puntos suspensivos ("…") y ponerse en contacto con el propietario del producto.

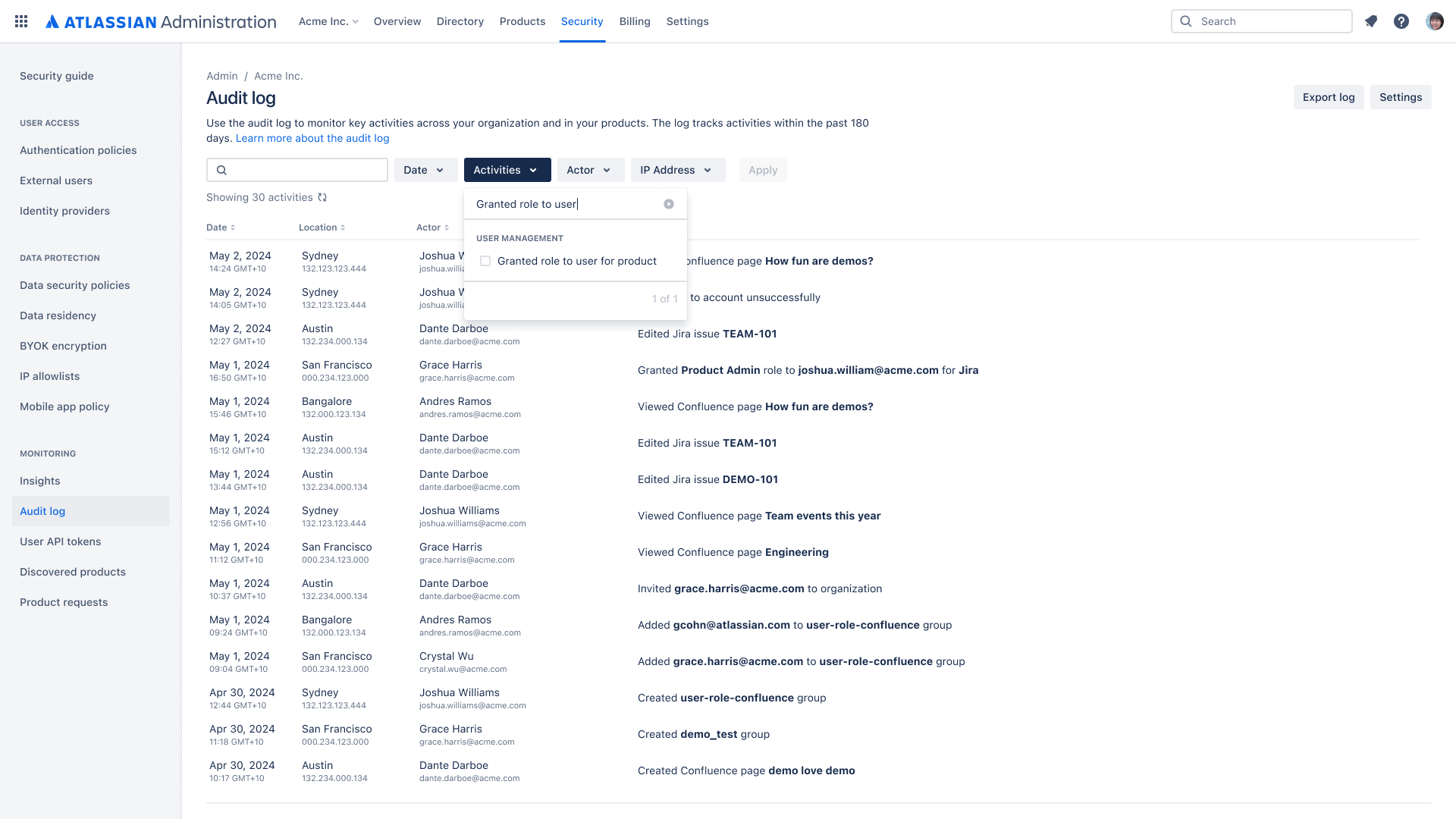

Registros de auditoría sobre toda la organización

¿Qué es el registro de auditoría de una organización?

La información sobre la organización permite a los administradores realizar un seguimiento de la adopción de sus productos de Atlassian y evaluar el nivel de seguridad de sus usuarios. Esta función ofrece una serie de análisis en Jira y los productos de Confluence Cloud vinculados a una organización.

¿Por qué utilizar el registro de auditoría de una organización?

Prevención de pérdida de datos: al ver exactamente quién accedió a qué instancia de producto, los administradores pueden tomar medidas para cerrar el acceso del usuario en cuestión y obtener un registro detallado de la actividad sospechosa en el caso de pérdida de datos (p. ej. propiedad intelectual, datos financieros o sanitarios confidenciales) para remediarlo inmediatamente.

Supervisión de la actividad: en un escenario de solución de problemas o de análisis del origen del problema, los administradores pueden ver inmediatamente quién y cuándo se dio acceso a los usuarios para identificar qué acciones podrían estar relacionadas con la incidencia que ocurrió en un momento concreto. Esto es especialmente útil para fines de cumplimiento y de auditoría.

Control de colaboración: la información del registro de auditoría da respuestas a preguntas como "¿Debería ese usuario editar o leer esa página o proyecto?, para que se le pueda denegar el acceso si procede, o "¿Cómo perdió acceso este usuario a un producto al que debería tener acceso?", para que se le pueda volver a conceder dicho acceso.

Funcionamiento

Con los paneles de Atlassian Guard, los administradores de la organización pueden ver y filtrar el registro de auditoría. Además, los administradores pueden descargar los últimos seis meses de actividad para la exportación en un archivo de formato CSV.

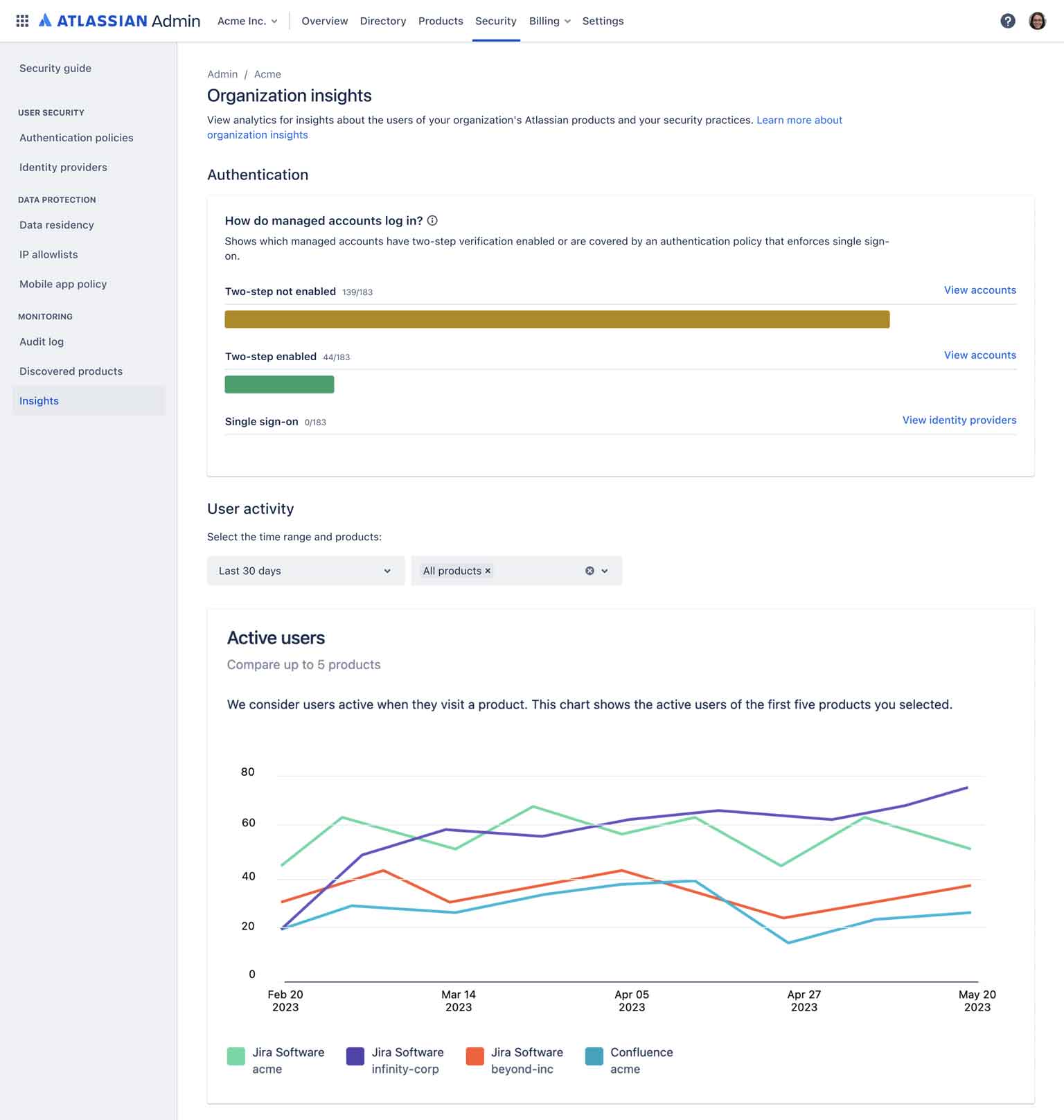

Información útil sobre toda la organización

¿Qué es la información sobre la organización?

La información sobre la organización permite a los administradores realizar un seguimiento de la adopción de sus productos de Atlassian y evaluar el nivel de seguridad de sus usuarios. Esta función ofrece una serie de análisis en Jira y los productos de Confluence Cloud vinculados a una organización.

¿Por qué utilizar la información sobre la organización?

Los administradores pueden obtener una mejor visibilidad del uso de sus productos de Atlassian y tomar más decisiones basadas en los datos en lo que respecta al incremento de la adopción u optimización del ROI de sus productos. Además, los administradores pueden conocer a simple vista el nivel de seguridad de sus usuarios, lo que les ayuda a ser más proactivos a la hora de administrar los usuarios y los permisos.

Funcionamiento

Los administradores pueden acceder a la información de la organización desde la sección Seguridad del hub de administración de la organización. En esta página, los administradores pueden:

- Consulta los usuarios activos diarios y mensuales a través de los productos de Confluence Cloud o de Jira vinculados a la organización

- revisar el uso de la licencia actual para entender mejor la inversión en Atlassian

- ver cómo muchos usuarios administrados tienen habilitada la verificación en dos pasos o SSO

Seguiremos añadiendo más información para proporcionar visibilidad a los administradores sobre el nivel de seguridad y el uso a nivel organizativo.

Integración CASB con McAfee MVISION Cloud

¿Qué es un CASB?

Un agente de seguridad de acceso a la nube (CASB) es un software de terceros que proporciona una funcionalidad avanzada de seguridad en la nube, ya que se integra con los productos en la nube que se usan en una organización. El software de CASB rastrea y analiza toda la información que envía y recibe cada producto en la nube. Con estos datos, los proveedores de CASB brindan mayor visibilidad, corrección, protección contra amenazas, gestión de políticas y seguridad de los datos.

¿Por qué se debería usar un CASB con Atlassian Guard?

Con la integración entre el software de CASB McAfee MVISION Cloud y Atlassian Guard, los administradores obtienen:

- visibilidad centralizada del contenido y de las acciones de los usuarios en los servicios en la nube, incluidos los productos en la nube de Atlassian;

- mayor capacidad para proteger datos importantes en la nube de Atlassian dondequiera que se encuentren;

- mayor protección contra amenazas gracias a la monitorización de actividades sospechosas.

Con Atlassian Guard, McAfee MVISION Cloud elabora un registro completo de las actividades a nivel de organización en los productos de Atlassian y utiliza el aprendizaje automático para analizar la actividad y detectar amenazas con precisión.

Funcionamiento

Centraliza la gestión de tus productos de Atlassian Cloud con Atlassian Guard y, luego, conéctate al software de CASB McAfee MVISION Cloud para obtener monitorización automática de la seguridad y análisis del comportamiento en el panel de la herramienta.

¿Y ahora qué?

¡Enhorabuena! Has configurado correctamente Atlassian Guard para tu organización. Estás un paso más cerca de impedir eficazmente el acceso no autorizado y las conductas de riesgo en tus productos de Atlassian Cloud. Asegúrate de suscribirte para seguir usando las funciones de Atlassian Guard tras la versión de prueba.

¿Cómo funcionan los precios de Atlassian Guard?

Ofrecemos precios flexibles por usuario único. Un usuario único de Atlassian Guard significa que, independientemente del número de productos a los que pueda acceder un usuario, cuenta como un solo usuario a efectos de facturación.

Nuestros precios garantizan que saques el máximo provecho de tu suscripción a Atlassian Guard a medida que tu organización crece. Conforme vayas añadiendo más usuarios, disminuirá el precio medio por usuario.

Tras cada ciclo de facturación (ya sea mensual o anual), te cobraremos por el número de usuarios únicos aprovisionados para un producto compatible con Atlassian Guard, independientemente de la cantidad de productos a los que pueda acceder cualquier usuario.

Eso significa que un usuario aprovisionado tanto para Confluence como para Jira cuenta únicamente como un solo usuario cuando facturamos por Atlassian Guard.

¿Sigues necesitando ayuda?

Nuestro equipo puede responder a todas tus preguntas sobre la configuración de Atlassian Guard y demás

Antes de empezar

Atlassian Guard se implementa para toda la empresa y requiere la coordinación de las partes interesadas de la organización, como otros administradores.

Antes de configurar una organización y verificar un dominio, asegúrate de que los demás equipos que utilicen productos de Atlassian Cloud estén al tanto de los próximos cambios.

Inicio

1

Confirma o crea tu organización en admin.atlassian.com

2

Añade usuarios a tu organización verificando los dominios que tiene tu empresa

3

Comienza tu versión de prueba de 30 días para configurar las funciones de Atlassian Guard.

Información detallada sobre las funciones

Una vez que verifiques los dominios de tu organización e inicies una prueba, podrás habilitar las funciones en la consola de administración.

En los capítulos de abajo se describe cómo protege cada función a tu organización.

Lee más

Trust Center de Atlassian

Obtén información sobre la fiabilidad, la privacidad y el cumplimiento en Atlassian

Comunidad de Atlassian

Comenta, pregunta y consulta todo lo que necesites sobre Atlassian Guard en la Comunidad

Recursos

Consulta otros materiales sobre seguridad y escalabilidad en la nube